Inhaltsverzeichnis

ALE OmniAccess Stellar Wireless Remote Access Point (Stellar RAP)

Auf dieser Seite sammeln wir Informationen zum Alcatel-Lucent Enterprise OmniAccess Stellar Remote Access Point (RAP).

Der Stellar RAP ist eine Möglichkeit von daheim in gleicher Art und Weise zu arbeiten als wäre man im Büro. ALE hat dazu Kampagenen für die Geschäftskontinuität aufgesetzt (Englisch und Deutsch) die diese Funktion bewerben.

Links zur Kampagne

Links zur Dokumentation & Software

Die folgenden Links benötigen einen Zugang zum ALE BusinessPortal

- Stellar Wireless

- OmniVista 2500 v4.5R1

- Remote Access Point VPN VA

Im Laufe des November erwarten wir OV 4.5R2, wo dann die Anleitung auch HyperV mit beschreibt.

Exemplarischer Aufbau

Funktionen

- Plug-und-Play Inbetriebnahme durch den Mitarbeiter daheim

- Zentrale Konfiguration aller Access Points durch die Firmen-IT und/oder ALE BusinessPartner (wie vom Endkunden gewünscht)

- Stellar APs werden automatisch mit der Konfiguration versorgt, diese muss nicht manuell auf den Geräten vorprovisioniert werden

- Verschlüsselter Tunnel vom Stellar Remote AP zur Firmenzentrale

- Versorgung eines Endgeräts (z.B. VoIP-Telefon) per Power-over-Ethernet (PoE) - dies gilt für den Stellar AP1201H

- Wahlweise sichere Authentifizierung der LAN-Ports am AP1201H per 802.1X

- Sicheres Wireless LAN (Firma) für mobile Geräte, die Daten werden in die Firma durch den verschlüsselten Tunnel geschickt

- Sicheres privates Wireless LAN, die Daten werden lokal aus dem Access Point zum (xDSL-)Router geschickt (local-breakout)

Stromversorgung des Stellar AP1201H

- Der Access Point kann wahlweise per Power-over-Ethernet (PoE) oder ein Netzteil mit Strom versorgt werden

- Für PoE gibt es folgendes zu beachten:

- Versorgung mit IEEE 802.3af (15.4 Watt) ermöglicht den Betrieb des AP1201H für Wireless und LAN-Ports, allerdings steht die PSE-Funktion (also die Stromversorgung eines angeschlossenen z.B. IP-Telefons) in diesem Modus nicht zur Verfügung

- Versorgung mit IEEE 802.3at (30 Watt) ermöglicht den vollwertigen Betrieb des AP1201H inkl. PoE-Out (PSE-Funktion), dieses ist erkennbar an der orange leuchtenden PSE-LED am AP1201H

- Stromversorgung mit passenden externen Netzteil, dieses sollte folgende Werte haben (anklicken für hochauflösendes Foto :))

Technischer Aufbau

Ablauf der Inbetriebnahme

Wenn Freemium OVC & OmniVista Enterprise verwendet werden

- Erstellen des Freemium Accounts über https://registration.ovcirrus.com

- Nach erfolgreicher Registrierung der RAPs (alle außer AP1101 und derzeit noch Wi-Fi 6 APs!) den AP als RAP aktivieren. Bitte darauf achten, dass das aktuelle AWOS 4.0.0.42 ausgewählt wurde! Oder den AP vorher auf dieses Release upgraden!

- Ausfüllen aller notwendigen Parameter wie Public IP des Kunden + WireGuard Port usw.

- Dazu gibt es eine kurze Doku des Referenz-Setups unter: https://dokuwiki.alu4u.com/doku.php?id=ale-stellar-remote-access-point-stellar-rap#technischer_aufbau

- Nach erneutem Verbinden des RAPs erhält dieser die Konfig über das WireGuard Setup, startet neu und stellt eine Verbindung zur WireGuard VA her. Das Setup für diese RAP VA sich über das ALE Business Partner Portal (Links oben)

- Sobald sich der RAP das zweite Mal am OV Cirrus Freemium Account gemeldet hat, werden auch die Encryption Keys erstellt. Danach über „Export VPN Settings“ die xxx.conf Datei exportieren und in die RAP VA importieren. Erst jetzt kann der Tunnel für den Management-Traffic erfolgreich aufgebaut werden

- Der RAP meldet sich am OV2500, welches sich beim Kunden befindet. Über „Trust AP“ dem AP vertrauen. AP wird unter „Managed AP“ sichtbar

- Im OV2500 musst Du nun ein „Data VPN Servers“ Profil erstellen. Dieses wird ausschließlich für die Übertragung der Daten verwendet. D.h. es gibt am Ende 2 VPNs. 1 x für Management, 1 x für Datenverkehr. Deshalb auch bitte auf der Firewall 2 unterschiedliche Ports für WireGuard verwenden. Z.B. 51820 (vpn_management) und 51821 (vpn_data)

- Erstellen einer AP-Gruppe und hinzufügen des erstellten „Data VPN Servers“ Profils

- Verschieben der Access Points/RAPs in die neue AP-Gruppe

- Anschließend exportieren der VPN Settings (xxx.conf) für das Data-VPN der RAP VA

Wenn ausschließlich OmniVista Cirrus verwendet wird

Fragen und Antworten

Warum erscheint der Stellar RAP nicht in OmniVista 2500?

Bitte prüfen, ob die VPN IP des Stellar RAPs von OmniVista 2500 (VA) aus anpingbar ist. Die VPN IP Adresse findet man über mehrere Wege heraus z.B. in der .conf Datei, die aus OmniVista Cirrus heraus exportiert wird oder im Menü der RAP VA unter Maintenance → VPN Status. Das Subnetz, in dem sich OmniVista Enterprise befindet, muss nicht direkt an der RAP VA anliegen. Das Netz kann auch geroutet werden (dafür muss man OmniVista Enterprise aber die Route mitgeben). Wichtig ist, dass das VPN IP Netz (Client VPN IP Address Pool) ebenfalls über die RAP VA geroutet wird! Entweder direkt als Netzroute im OVE (wenn das Subnetz, in dem sich OVE befindet, direkt an der RAP VA anliegt) oder in der Firewall.

Kann ich den Stellar RAP auch ohne OmniVista Cirrus betreiben?

Über den OmniVista Cirrus (Freemium Tenant, es ist also keine Lizenz notwendig) wird die automatische Installation ermöglicht. Neben der Information wo OmniVista 2500 im Kundennetz erreichbar ist, werden über OmniVista Cirrus auch die Schlüssel für das VPN ausgerollt. Wir planen in einem zukünftigen OmniVista 2500 Release auch eine Inbetriebnahme ohne Cloud zu ermöglichen. Wenn das für das Projekt besonders wichtig ist, lasst es uns bitte wissen.

Was gibt es bei VMware ESXi Servern mit NIC-Teaming zu beachten?

Dieser Punkt äußert sich dadurch dass der Client am Stellar-RAP keine IP-Adresse erhält. Wenn am ESXi-vSwitch kein LACP-basiertes Link-Aggregat verwendet wird, dann wird häufig ein „NIC-Teaming“ eingesetzt.

Ein NIC-Teaming kann über mehrere Switches angelegt werden und bietet dadurch kostengünstig (ohne weitere Lizenz) eine zusätzliche Option für Durchsatz & Redundanz.

Es kommt als Lösung eine der folgenden drei Optionen in Frage:

- Nur eine Verbindung zwischen ESXi-Server und LAN (keine Redundanz)

- Verwendung der VMware Enterprise Lizenz + vCenter + Distributed vSwitch mit LACP

- NIC-Teaming im vSwitch mit Net.ReversePathFwdCheckPromisc

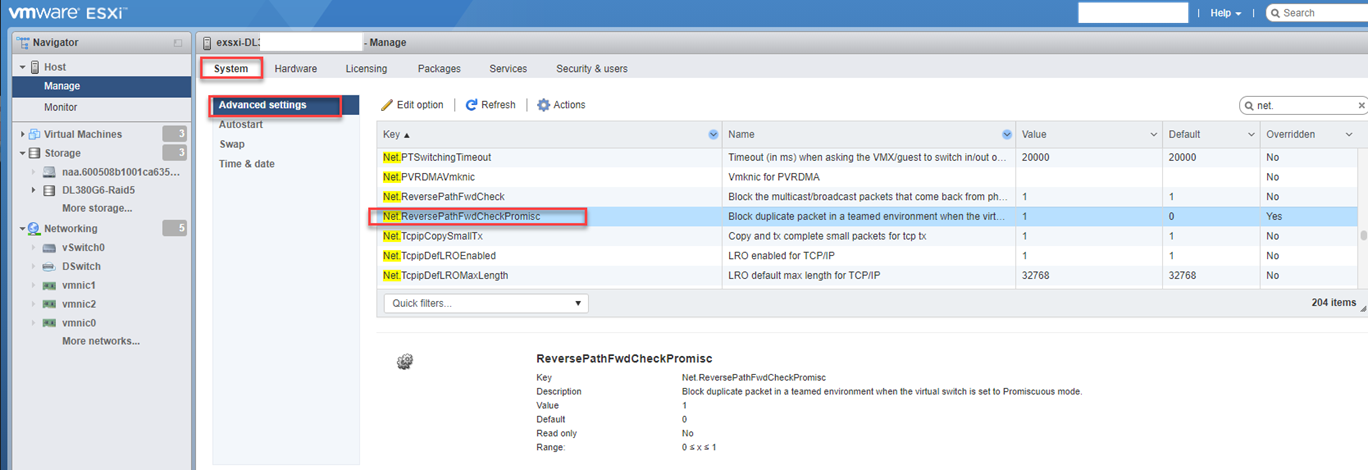

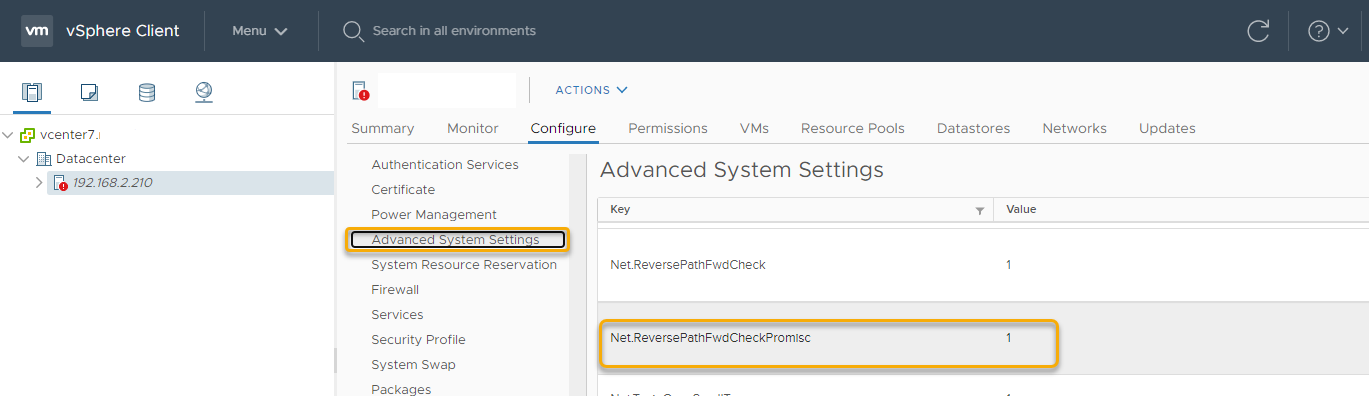

Die Option "Net.ReversePathFwdCheckPromisc" lässt sich wie folgt konfigurieren:

Im VMware WebUI:

- Im Navigator „Manage > System > Advanced settings“ auswählen

- Runterscrollen oder in der Suchleiste nach der Net.ReversePathFwdCheckPromisc Option suchen

- Net.ReversePathFwdCheckPromisc auswählen und „Edit option“ anklicken

- Die Option Net.ReversePathFwdCheckPromisc auf „1“ setzen und mit „Save“ abspeichern

Die Net.ReversePathFwdCheckPromisc Option ist standardmäßig nicht aktiviert und wird auf dem hier beschriebenen Weg global aktiviert.

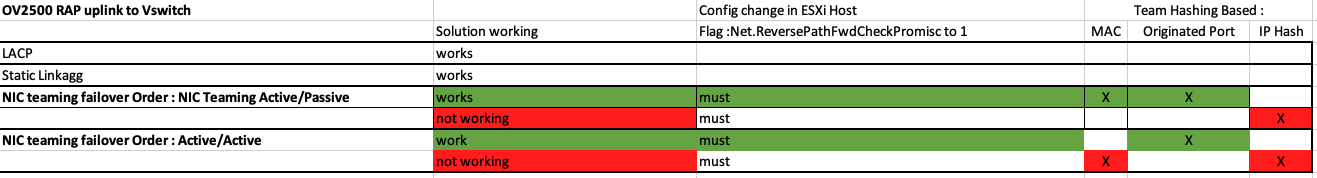

Aus der folgenden Tabelle lassen sich die weiteren zu verwendenden Einstellungen ableiten:

Local Breakout

Local Breakout benutze ich dafür, dass bestimmter User-Traffic lokal ausbrechen kann (der gewünschte Traffic geht dann nicht mehr durch den WG-Tunnel). Die Performance des bestimmten Traffics steigt und der WG-Tunnel wird nicht mit Traffic belastet der nicht unbedingt durch den WG-Tunnel muss.

In den oberen Schritten ist bereits erklärt, wie man grundsätzlich einen RAP in Betrieb nimmt. Darauf bauen die folgenden Schritte auf.

Konfiguration Local Breakout

Unter dem Punkt „WLAN → SSIDs“ kann die SSID konfiguriert werden die genutzt werden soll.

Grundsätzlich ist es so, dass der komplette Traffic dann lokal ausbricht. Falls bestimmter Traffic jedoch wieder in den Tunnel geleitet werden soll, muss eine statische Route angegeben werden. (siehe im oberen Bild)

Anschließend kann mit „Save and Apply to AP Group“ die Konfiguration ausgerollt werden.

Troubleshooting Local Breakout

In den meisten Fällen sollte kontrolliert werden, ob gerade die statischen Routen an den AP übertragen wurden. (bitte nach dem Ausrollen der Konfiguration auf die AP Gruppe 2-3 min warten)

In diesem Fall kann in der AP Gruppe die SSH-Verbindung für die APs freigegeben werden und mit einem eigenen Passwort versehen werden. (Login-User ist „support“)

Sobald man sich per SSH auf den AP eingeloggt hat, kann mit dem Befehl „route -n“ kontrolliert werden, ob die Route(n) richtig auf dem AP hinterlegt sind.

Konfiguration von Ethernet-Ports hinter einem RAP

Hier wird beschrieben, wie hinter einem RAP ein Gerät angeschlossen werden kann (z.B. ein Telefon oder ein Laptop), welches einen Ethernet-Port benötigt.

Um ein Tagging auf einen RAP-Ethernet-Port benutzen zu können, muss auf der WireGuard VA, der Netzwerkadapter auf dem der Ethernet-Port terminieren soll, auf VLAN 4095 gestellt werden!

Aktuell ist 1x VLAN tag auf einem Ethernet-Port möglich. Die Möglichkeit mehrere VLANs auf einen Ethernet-Port zu programmieren, kommt Anfang des neuen Jahres!

Im OV2500 muss unter „Unified Access → Unified Profile → Template → Access Auth Profile“ ein Profil angelegt werden. Dieses Profil muss auf die „AP Group“ ausgerollt werden, wo sich die APs befinden bei denen ich die Ethernet-Ports benutzen möchte.

Das „Access Role Profile“, welches im „Access Auth Profile“ eingetragen wird, muss ebenfalls konfiguriert werden. Dort ist zu beachten, dass man bei „Apply to Device“ die Mapping Method auf „Map to VLAN and Tunnel“ umgestellt werden muss. Im Bereich VLAN trägt man das gewünschte VLAN ein und beim Tunnel Profile trägt man das gewünschte Tunnel Profil ein. Zu guter Letzt muss noch die entsprechende AP Group ausgewählt werden.

Sollte die Konfiguration fertig sein, kann man ein Gerät anschließen. Im Bereich „Network → AP Registration → Access Points“ kann der RAP ausgewählt werden und über den Punkt „Client Count“ das Wired-Gerät überprüft werden. Dort wird auch angezeigt, ob der Client das richtige Profil bekommen hat.