Inhaltsverzeichnis

Unterschiede zwischen Release 6 und Release 8.1.1 bei Access Guardian

Access Guardian 2.0

Bei dem überarbeiteten und erweiterten Access Guardian 2.0 gibt es eine neue Komponente, der so genannte „Edge-Port“. In AOS 7 werden Access und Bridge Ports auf den OS6900 und OS10K unterstützt. AOS 8 unterstützt den Edge-Port auf dem OS6860 welcher Authentifizierung und Klassifizierung ermöglicht. In diesem Zuge wird die Nomenklatur des User Network Profiles (UNP) in UNP Edge Profile erweitert. Weiterhin wurden Edge-Templates hinzugefügt um generelle Authentifizierungseinstellungen und das Portverhalten über ein Template den Ports zuzuweisen. Dabei werden unterschiedliche Authentifizierungsverfahren auf Ports oder LAGs unterstützt:

- 802.1x (höchste Priorität)

- MAC-basierte Authentifizierung

- Keine Authentifzierung, nur Klassifizierung anhand der hinterlegten Regeln

Zuordnung von verschiedenen Regeln wie VLANs oder QoS/ACLs über die UNP Edge Profiles:

- UNP vom Radius zurückgeliefert

- UNP Klassifizierungsregeln

- „Pass Alternate“ und „default UNP“

- Block

Die Implementierung und Konfiguration wurde mit AOS 8.3.1 im Vergleich zu AOS 8.1.1 und AOS 8.2.1 erweitert bzw. teilweise verändert. Eine Übersicht der Konfiguration mit AOS Versionen 8.3.1 und größer ist unter Unterschiede zwischen Release 6 und Release 8.3.1 bei Access Guardian verfügbar.

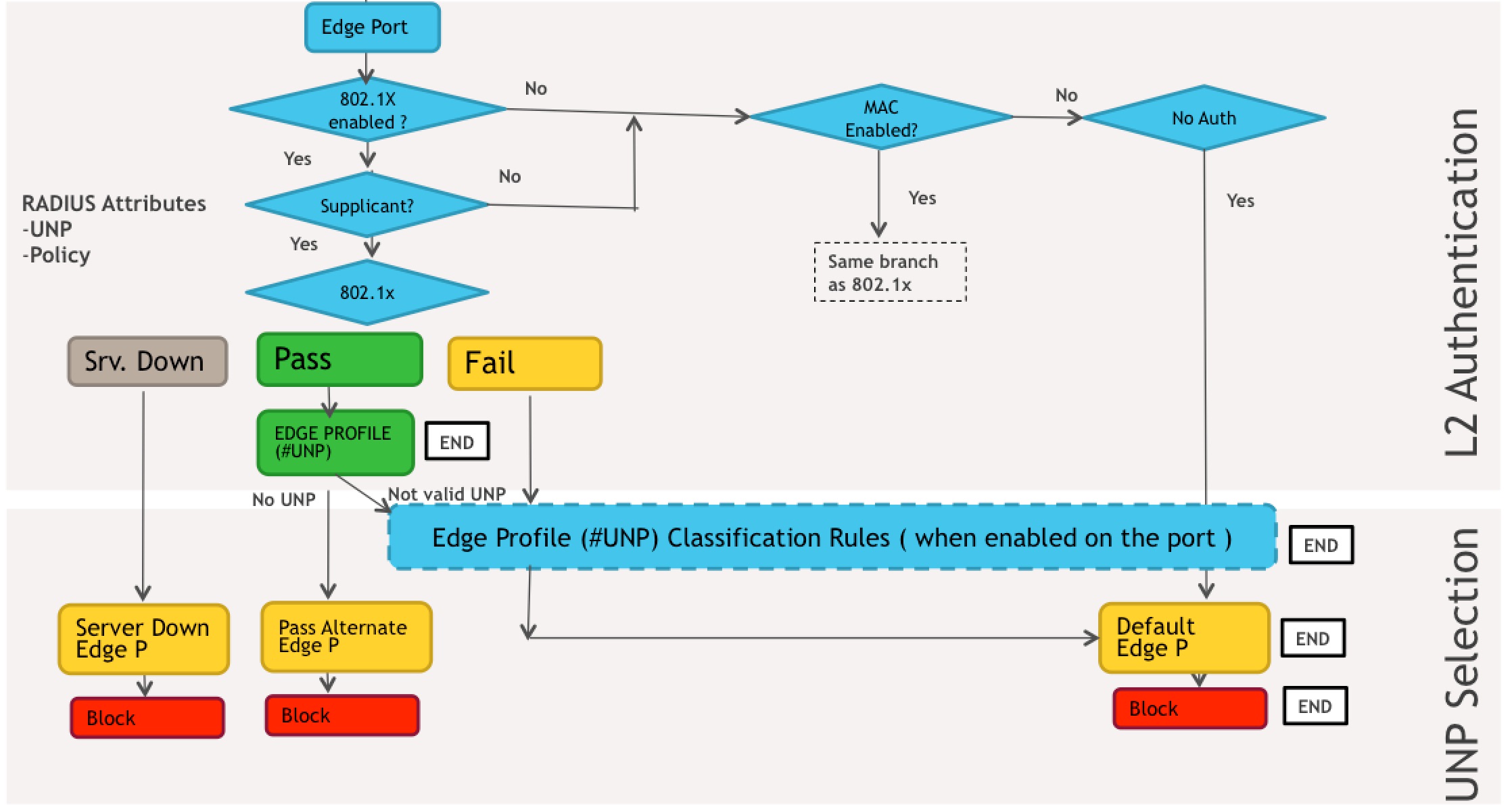

Folgende Grafik zeigt den schematischen Ablauf einer Authentifizierung und Klassifizierung mit Access Guardian 2.0:

Vergleich der Access Guardian Konfiguration

Anhand einer einfachen Access Guardian-Regel wird im Folgenden beschrieben, wie Access Guardian auf den OS6860/E eingerichtet wird.

Release 6:

- Anlegen des Radius-Servers

aaa radius-server "radius name" host <ip-adress> key <shared secret>

- Zuweisung des Radius-Servers für 802.1x- und MAC-Authentifizierung

aaa authentication 802.1x "radius name" aaa authentication mac "radius name"

- Port auf mobile umstellen

vlan port mobile <slot/port>

- 802.1x auf dem Port aktivieren

vlan port <slot/port> 802.1x enable

- Anpassen der Supplicant-Policy für die 802.1x Regeln

802.1x <slot/port> supplicant policy authentication pass group-mobility default-vlan fail block

- Anpassen der Non-Supplicant Policy für die MAC Regeln

802.1x <slot/port> non-supplicant policy authentication pass group-mobility default-vlan fail block

Release 8:

- Anlegen des Radius-Servers

aaa radius-server "radius name" host <ip-adress> key <shared secret>

- Zuweisung des Radius-Servers für 802.1x- und MAC-Authentifizierung

aaa device-authentication 802.1x "radius name" aaa device-authentication mac "radius name"

- Konfiguration eines UNP-Ports, auf welchem authentifiziert werden soll

unp port <u/s/p>

Variante mit Edge-Templates

- Anlegen des Edge-Templates

unp edge-template <template name>

- Aktivieren von 802.1x und MAC Authentifizierung für das Template

unp edge-template <template name> 802.1x-authentication enable unp edge-template <template name> mac-authentication enable

- Klassifizierung für das Template einschalten

unp edge-template <template name> classification enable

- Zuweisung des Edge-Templates auf Ports

unp port <u/s/p> edge-template <template name>

Variante ohne Edge-Templates

- Aktivieren von 802.1x und MAC Authentifizierung auf den Ports

unp port <u/s/p> 802.1x-authentication enable unp port <u/s/p> mac-authentication enable

- Klassifizierung für das Template einschalten

unp port <u/s/p> classification enable

Da in Release 8 keine direkte Referenz auf VLANs innerhalb der Access Guardian Policies möglich ist, muss dies über UNP Edge Profiles vorgenommen werden.

Beispiel einer Access Guardian Konfiguration

Folgendes Beispiel soll den Umgang mit den VLANs innerhalb von UNP Edge Profiles verdeutlichen:

Release 6:

vlan 10 name voice vlan 20 name corporate vlan 20 port default 1/1 vlan 10 mac range 00:80:9f:00:00:00 00:80:9f:ff:ff:ff vlan port mobile 1/1 vlan port 1/1 802.1x enable aaa radius-server rad1 host 192.168.1.1 key "hiereinensicherenkeynutzen" aaa authentication 802.1x rad1 aaa authentication mac rad1 802.1x 1/1 supplicant policy authentication pass group-mobility default-vlan fail block 802.1x 1/1 non-supplicant policy authentication pass group-mobility default-vlan fail block

Release 8:

vlan 10 name voice vlan 20 name corporate aaa radius-server rad1 host 192.168.1.1 key "hiereinensicherenkeynutzen" aaa device-authentication 802.1x rad1 aaa device-authentication mac rad1 unp edge-profile voice unp vlan-mapping edge-profile voice vlan 10 unp edge-profile corporate unp vlan-mapping edge-profile corporate vlan 20 unp classification mac-address-range 00:80:9f:00:00:00 00:80:9f:ff:ff:ff edge-profile voice unp edge-template auth-temp unp edge-template auth-temp 802.1x-authentication enable unp edge-template auth-temp 802.1x-authentication pass-alternate edge-profile corporate unp edge-template auth-temp mac-authentication enable unp edge-template auth-temp mac-authentication pass-alternate edge-profile corporate unp edge-template auth-temp classification enable unp port 1/1/1 edge-template auth-temp

Weitere Informationen

Dieser Artikel dient primär als Übersicht und Einführung zu den Funktionen von Access Guardian 2.0 in AOS Release 8. Weiterführende Informationen und Details zu den einzelnen Funktionen sind in den jeweiligen Network Configuration Guides enthalten, welche in der Sektion Dokumentation auf der Dokuwiki-Startseite verlinkt sind.