Wireless Bridge (Mesh) mit IAPs

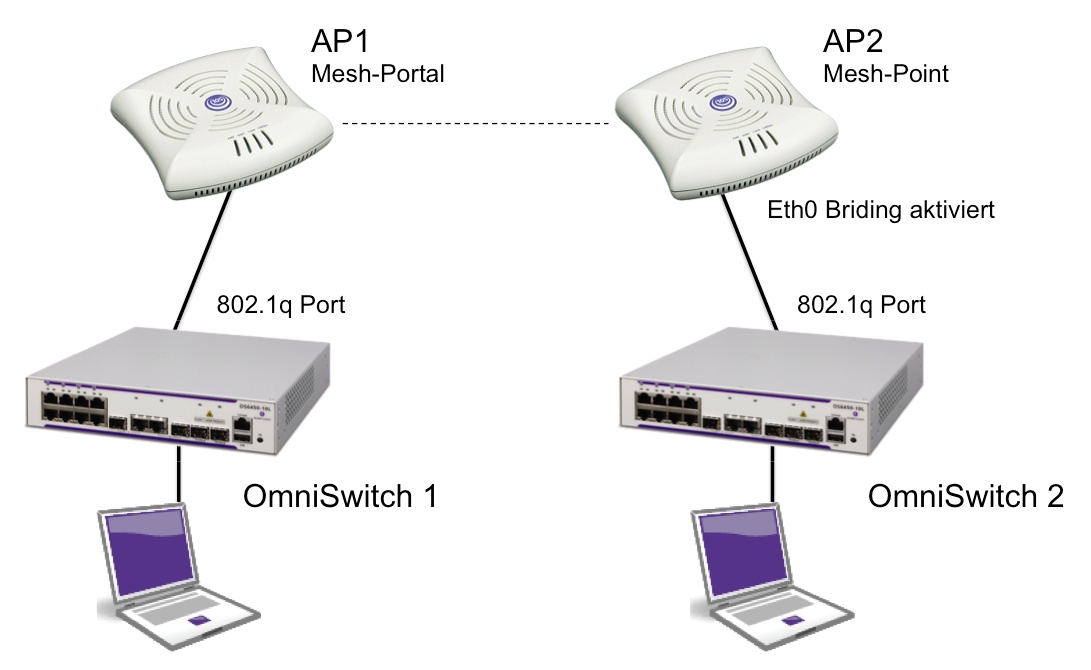

Dieser Artikel beschreibt, wie man mit Alcatel-Lucent Instant Access Points eine Wireless Bridge (Mesh) konfigurieren kann. Typische Anwendung ist die Verbindung von zwei LAN-Segmenten über eine Wireless-Strecke, um beispielsweise zwei Gebäude ohne Verkabelung zu koppeln.

Mesh- bzw. Bridge-Funktionen unterstützen nur die Dual-Radio IAPs, also ab IAP104/105 aufwärts. Diese Funktion wird nicht auf IAP92/93 unterstützt

Notwendige Software-Versionen:

IAP207 IAP30x, IAP31x, IAP32x: OAW-6.5.1

IAP33x: OAW-6.5.2

Diese Konfiguration wurde mit 2x IAP-105 mit AOS-W Instant 6.3.1.2-4.0.0.2_41506 durchgeführt

Die logische Kopplung der beiden LAN-Segmente kann entweder ungetaggt oder als 802.1q-Link konfiguriert werden. Sollen unterschiedliche VLANs übertragen werden, bietet sich natürlich die Variante mit VLAN Tags an. Auf diese Konfiguration konzentriert sich auch dieses Beispiel.

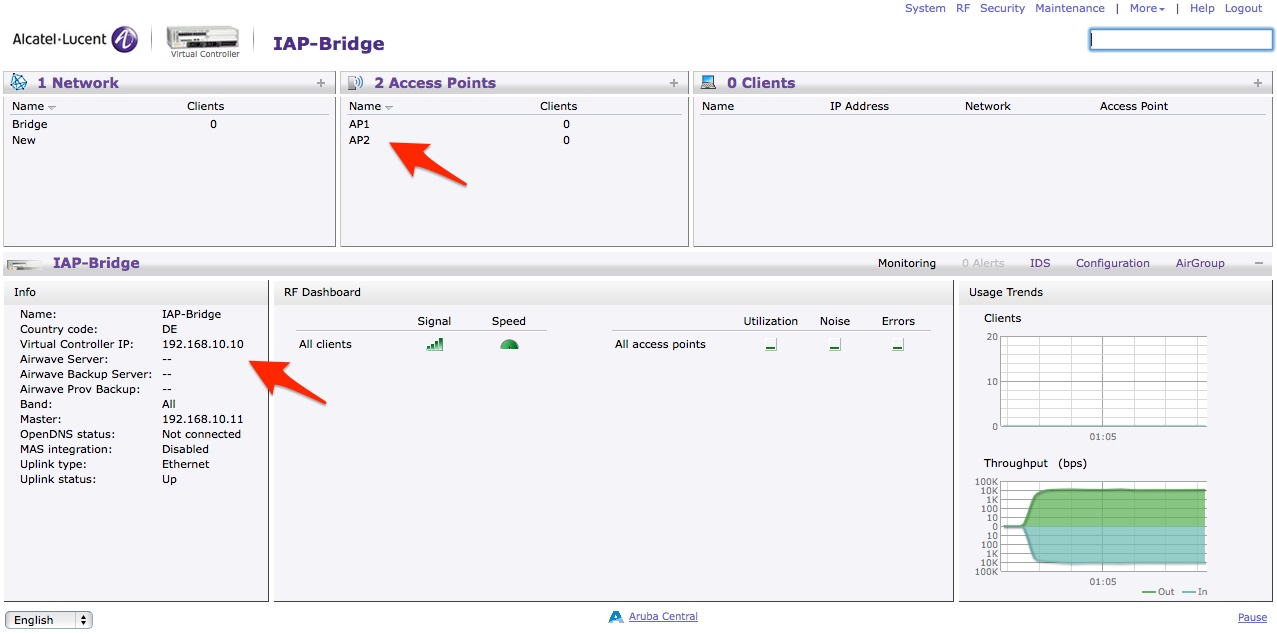

Als Voraussetzung dient eine Grundkonfiguration der Instant Access Points zu einem IAP-Cluster. Dies beinhaltet im Wesentlichen die Vergabe von statischen IP-Adressen für die IAPs, eine Namensvergabe der beiden IAPs und die Konfiguration des IAP-Clusters mit virtueller IP und Namen.

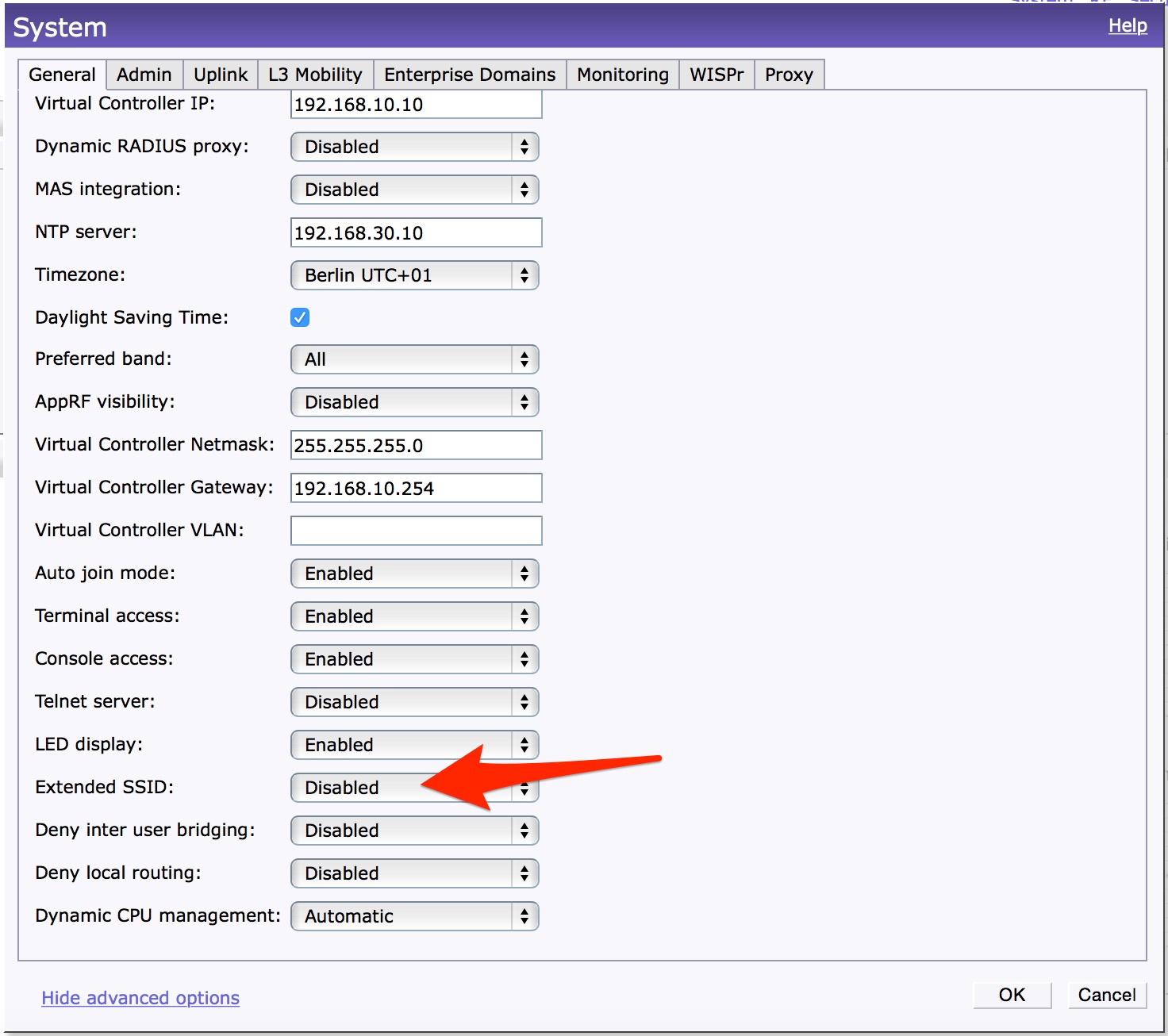

Ab AOS-W Instant Release 4.1 läuft der virtuelle Controller standardmäßig in einem Extended-SSID Modus. In diesem Modus ist es nicht möglich, die IAPs per Meshing zu verbinden. Daher muss in diesem Fall erst der Extended-SSID Modus deaktiviert werden, um Wireless Bridging nutzen zu können. Dies erfolgt über System → Show Advanced Options → Extended SSID → Disabled.

Ein Neustart der APs darf erst erfolgen, wenn die SSID, die für das Meshing genutzt werden soll, angelegt ist.

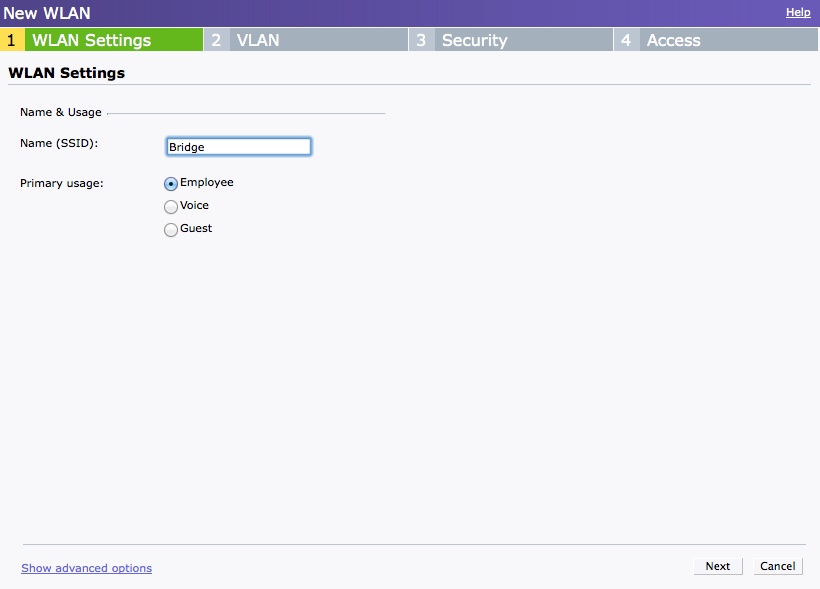

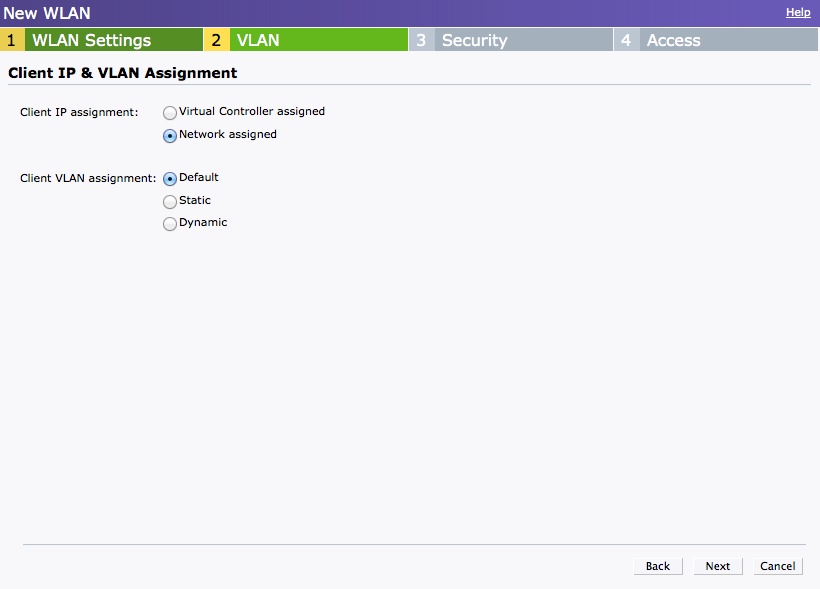

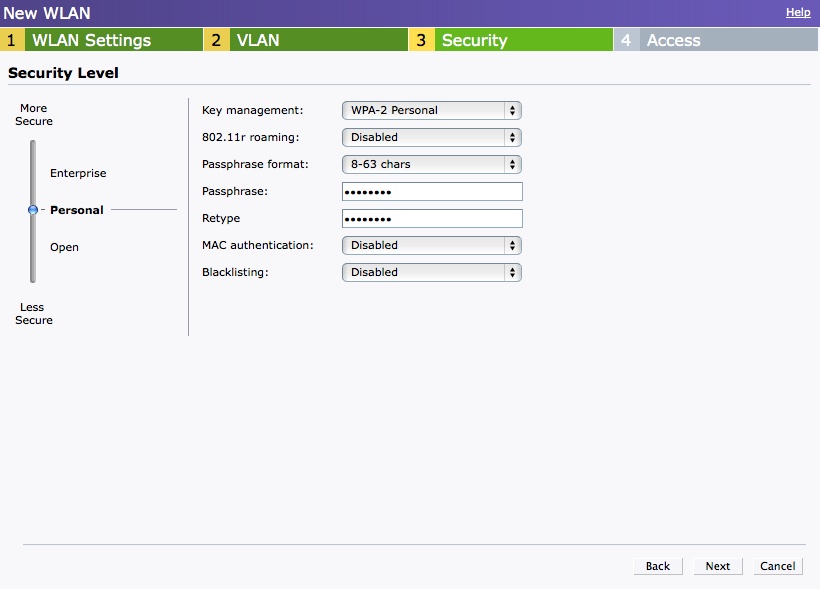

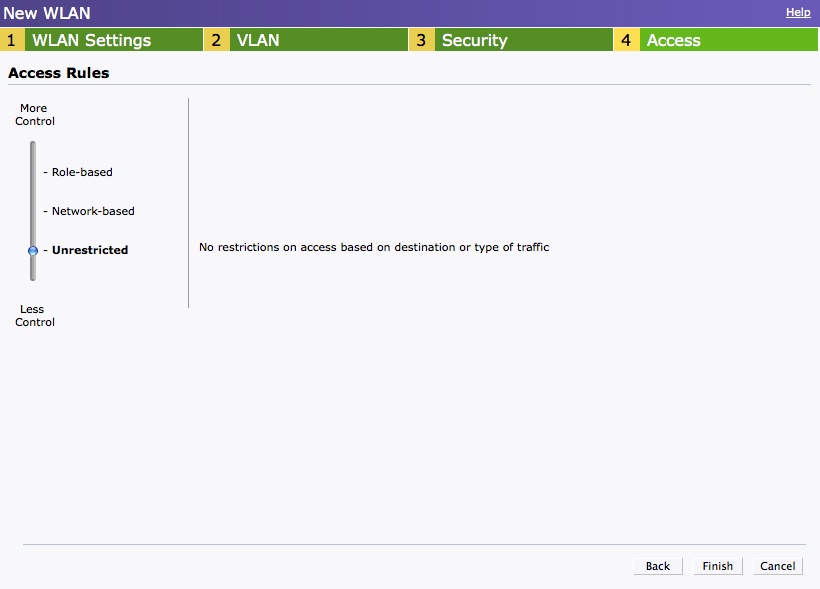

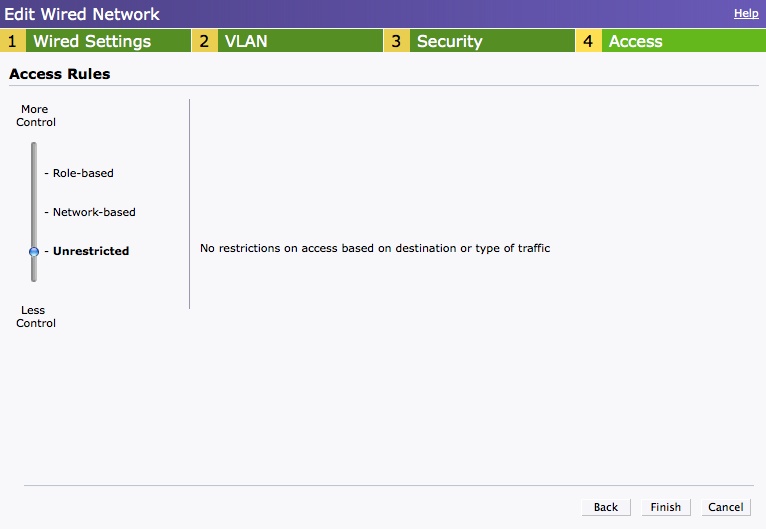

Für die Bridge wird im Folgenden eine SSID konfiguriert, damit sich die beiden IAPs im Anschluss über die WLAN-Schnittstelle verbinden können. Dazu wird in der Übersicht unter Network über den Button „New“ der WLAN-Wizard aufgerufen. Die Screenshots zeigen die einzelnen Konfigurationsschritte.

Bei dieser Beschreibung handelt es sich um eine Beispielkonfiguration. Für den Produktiveinsatz müssen entsprechende Anpassungen vorgenommen werden. Dies gilt insbesondere für sicherheitsrelevante Einstellungen wie Preshared-Keys!

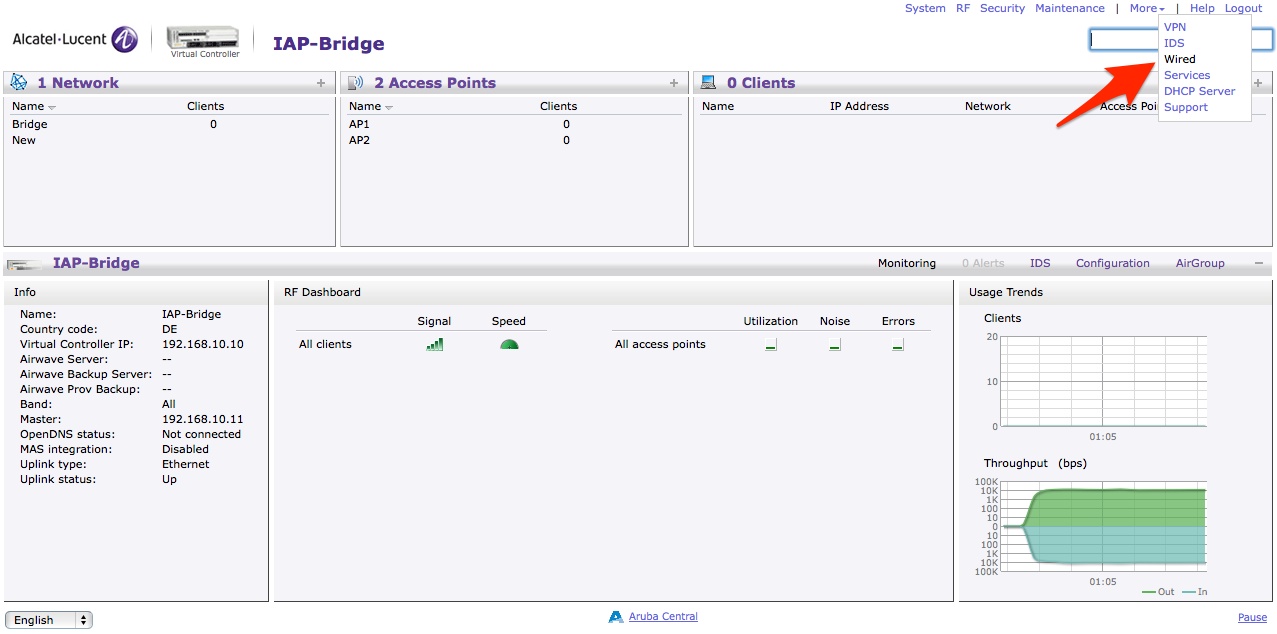

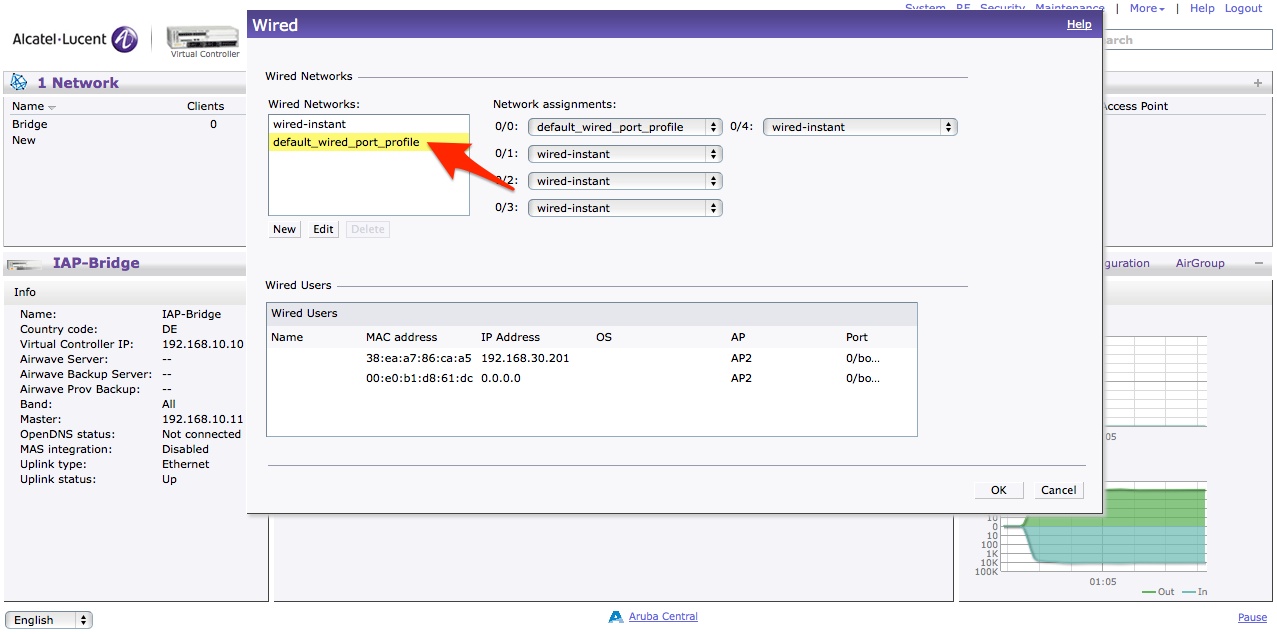

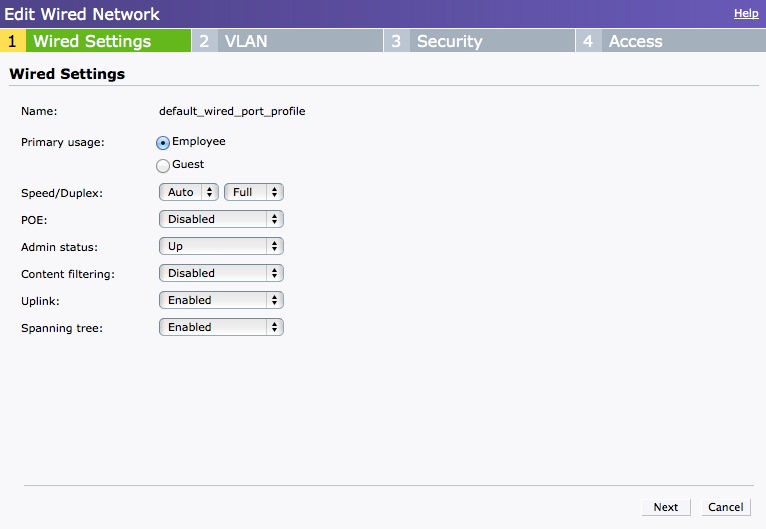

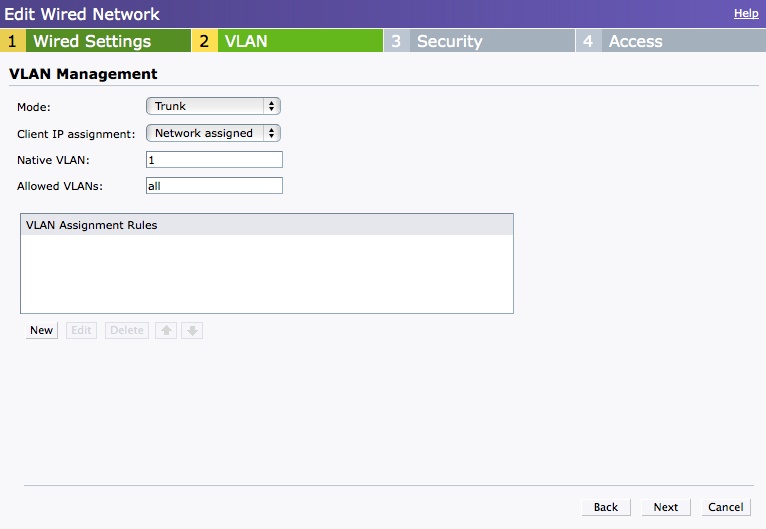

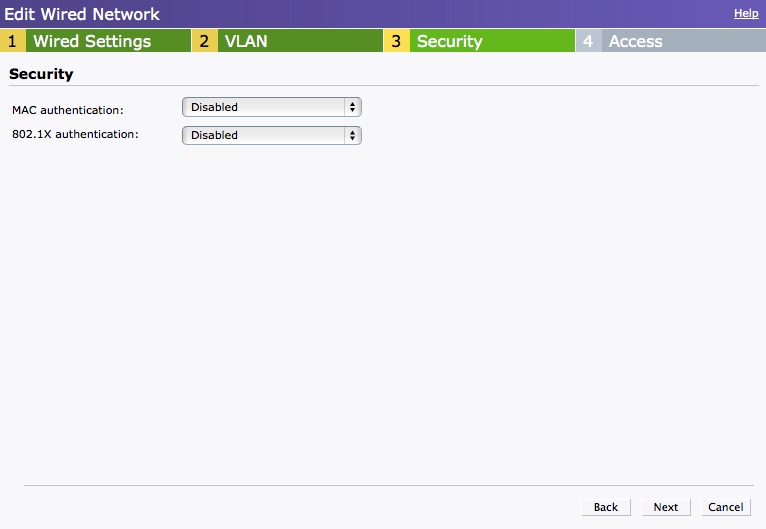

Im nächsten Schritt wird das Port-Profil der IAPs angepasst, um diesen als 802.1q bzw. Trunk-Port zu betreiben. Hier können die VLAN-IDs explizit definiert werden oder alle VLANs über den Parameter all akzeptiert werden.

Soll das Wireless Bridging ungetaggt erfolgen, muss bei VLAN Management unter Mode „Access“ ausgewählt werden.

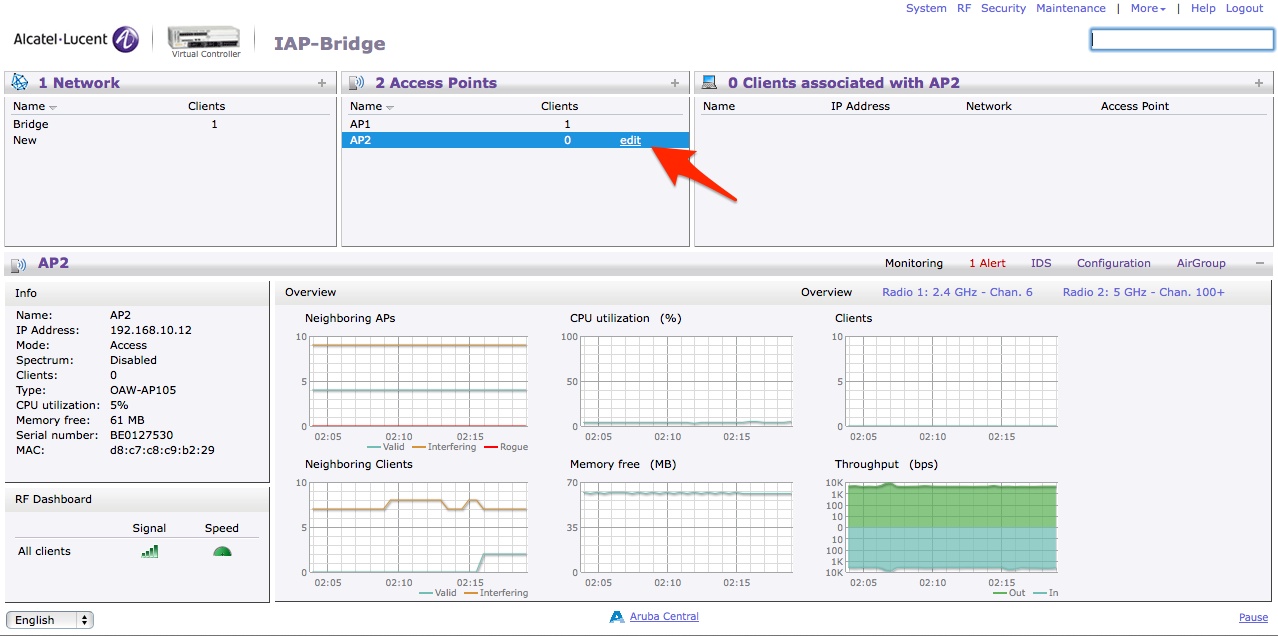

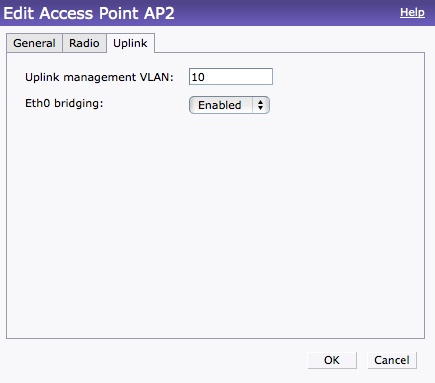

Diese Konfiguration wird nun für die Uplink-Ports beider IAPs angewendet. Im letzten Schritt muss der abgestetzte IAP, in diesem Beispiel AP2, so konfiguriert werden, dass er die Verbindung zu seinem IAP-Cluster auch bei aktiver LAN-Schnittstelle über WLAN herstellt. Dies geschieht über die Einstellung des Uplink-Modus für den entsprechenden IAP.

Soll das Wireless Bridging und der Management-Zugriff auf die IAPs ungetaggt, also im Default VLAN erfolgen, muss das Uplink management VLAN „0“ sein.

Sobald diese Konfiguration abgeschlossen ist, benötigt der eben konfigurierte IAP einen Reboot.

Nach Abschluss dieser Konfiguration darf dieser IAP nicht mehr am gleichen physikalischen Segment betrieben werden, da es durch die WLAN-Bridge zu einem Loop kommen kann.

Im Anschluss befindet sich die in diesem Beispiel erstellte Konfiguration der IAPs und die VLAN-/Port-Konfiguration der OmniSwitch mit AOS 6.6.4:

AP1

version 6.3.1.0-4.0.0 virtual-controller-country DE virtual-controller-key 0ab9529001917e185edad5df8fbace040ab51e9229129b3157 name IAP-Bridge virtual-controller-ip 192.168.10.10 terminal-access clock timezone Berlin 01 00 rf-band all allow-new-aps allowed-ap d8:c7:c8:c9:b1:80 allowed-ap d8:c7:c8:c9:b2:29 arm wide-bands 5ghz 80mhz-support min-tx-power 18 max-tx-power 127 band-steering-mode prefer-5ghz air-time-fairness-mode fair-access client-aware scanning syslog-level warn ap-debug syslog-level warn network syslog-level warn security syslog-level warn system syslog-level warn user syslog-level warn user-debug syslog-level warn wireless mgmt-user admin 01f7f28b5d718ab31d31f13982999a7b wlan access-rule default_wired_port_profile index 0 rule any any match any any any permit wlan access-rule wired-instant index 1 rule 192.168.10.11 255.255.255.255 match tcp 80 80 permit rule 192.168.10.11 255.255.255.255 match tcp 4343 4343 permit rule any any match udp 67 68 permit rule any any match udp 53 53 permit wlan access-rule Bridge index 2 rule any any match any any any permit wlan ssid-profile Bridge enable index 0 type employee essid Bridge wpa-passphrase 3cb99ef621690b1f4fb8521eb0815b4e09f939d3af5f1885 opmode wpa2-psk-aes max-authentication-failures 0 auth-server InternalServer rf-band all captive-portal disable dtim-period 1 inactivity-timeout 1000 broadcast-filter none dmo-channel-utilization-threshold 90 local-probe-req-thresh 0 max-clients-threshold 64 auth-survivability cache-time-out 24 wlan external-captive-portal server localhost port 80 url "/" auth-text "Authenticated" auto-whitelist-disable https blacklist-time 3600 auth-failure-blacklist-time 3600 ids wireless-containment none wired-port-profile wired-instant switchport-mode access allowed-vlan all native-vlan guest no shutdown access-rule-name wired-instant speed auto duplex auto no poe type guest captive-portal disable no dot1x wired-port-profile default_wired_port_profile switchport-mode trunk allowed-vlan all native-vlan 1 uplink-enable no shutdown spanning-tree access-rule-name default_wired_port_profile speed auto duplex full no poe type employee auth-server InternalServer captive-portal disable no dot1x enet0-port-profile default_wired_port_profile uplink preemption enforce none failover-internet-pkt-lost-cnt 10 failover-internet-pkt-send-freq 30 failover-vpn-timeout 180 airgroup disable airgroupservice airplay disable description AirPlay airgroupservice airprint disable description AirPrint

AP2

version 6.3.1.0-4.0.0 virtual-controller-country DE virtual-controller-key 0ab9529001917e185edad5df8fbace040ab51e9229129b3157 name IAP-Bridge virtual-controller-ip 192.168.10.10 terminal-access clock timezone Berlin 01 00 rf-band all allow-new-aps allowed-ap d8:c7:c8:c9:b1:80 allowed-ap d8:c7:c8:c9:b2:29 arm wide-bands 5ghz 80mhz-support min-tx-power 18 max-tx-power 127 band-steering-mode prefer-5ghz air-time-fairness-mode fair-access client-aware scanning syslog-level warn ap-debug syslog-level warn network syslog-level warn security syslog-level warn system syslog-level warn user syslog-level warn user-debug syslog-level warn wireless mgmt-user admin eeaf3606e0311c82dfe6fe60b0798de0 wlan access-rule default_wired_port_profile index 0 rule any any match any any any permit wlan access-rule wired-instant index 1 rule 192.168.10.11 255.255.255.255 match tcp 80 80 permit rule 192.168.10.11 255.255.255.255 match tcp 4343 4343 permit rule any any match udp 67 68 permit rule any any match udp 53 53 permit wlan access-rule Bridge index 2 rule any any match any any any permit wlan ssid-profile Bridge enable index 0 type employee essid Bridge wpa-passphrase 08566f8d4df0823b1e0603407653f614b6c4ed1e10be4692 opmode wpa2-psk-aes max-authentication-failures 0 auth-server InternalServer rf-band all captive-portal disable dtim-period 1 inactivity-timeout 1000 broadcast-filter none dmo-channel-utilization-threshold 90 local-probe-req-thresh 0 max-clients-threshold 64 auth-survivability cache-time-out 24 wlan external-captive-portal server localhost port 80 url "/" auth-text "Authenticated" auto-whitelist-disable https blacklist-time 3600 auth-failure-blacklist-time 3600 ids wireless-containment none wired-port-profile wired-instant switchport-mode access allowed-vlan all native-vlan guest no shutdown access-rule-name wired-instant speed auto duplex auto no poe type guest captive-portal disable no dot1x wired-port-profile default_wired_port_profile switchport-mode trunk allowed-vlan all native-vlan 1 uplink-enable no shutdown spanning-tree access-rule-name default_wired_port_profile speed auto duplex full no poe type employee auth-server InternalServer captive-portal disable no dot1x enet0-port-profile default_wired_port_profile uplink preemption enforce none failover-internet-pkt-lost-cnt 10 failover-internet-pkt-send-freq 30 failover-vpn-timeout 180 airgroup disable airgroupservice airplay disable description AirPlay airgroupservice airprint disable description AirPrint

OmniSwitch

Beide OmniSwitch-Komponenten können in diesem Beispiel hinsichtlich VLAN-/Port-Konfiguration identisch eingerichtet werden.

vlan 10 enable name "IAP-Mgmt" vlan 10 port default 1/1 vlan 20 enable name "Voice" vlan 20 port default 1/2 vlan 30 enable name "Data" vlan 30 port default 1/3 ... vlan 10 802.1q 1/24 vlan 20 802.1q 1/24 vlan 30 802.1q 1/24

Soll das Wireless Bridging und/oder der Management-Zugriff auf die IAPs ungetaggt, also im Default VLAN erfolgen, muss die Switch-Konfiguration entsprechend angepasst werden.