Dies ist eine alte Version des Dokuments!

Inhaltsverzeichnis

Unterschiede zwischen Release 6 und Release 8 bei Access Guardian

Access Guardian 2.0

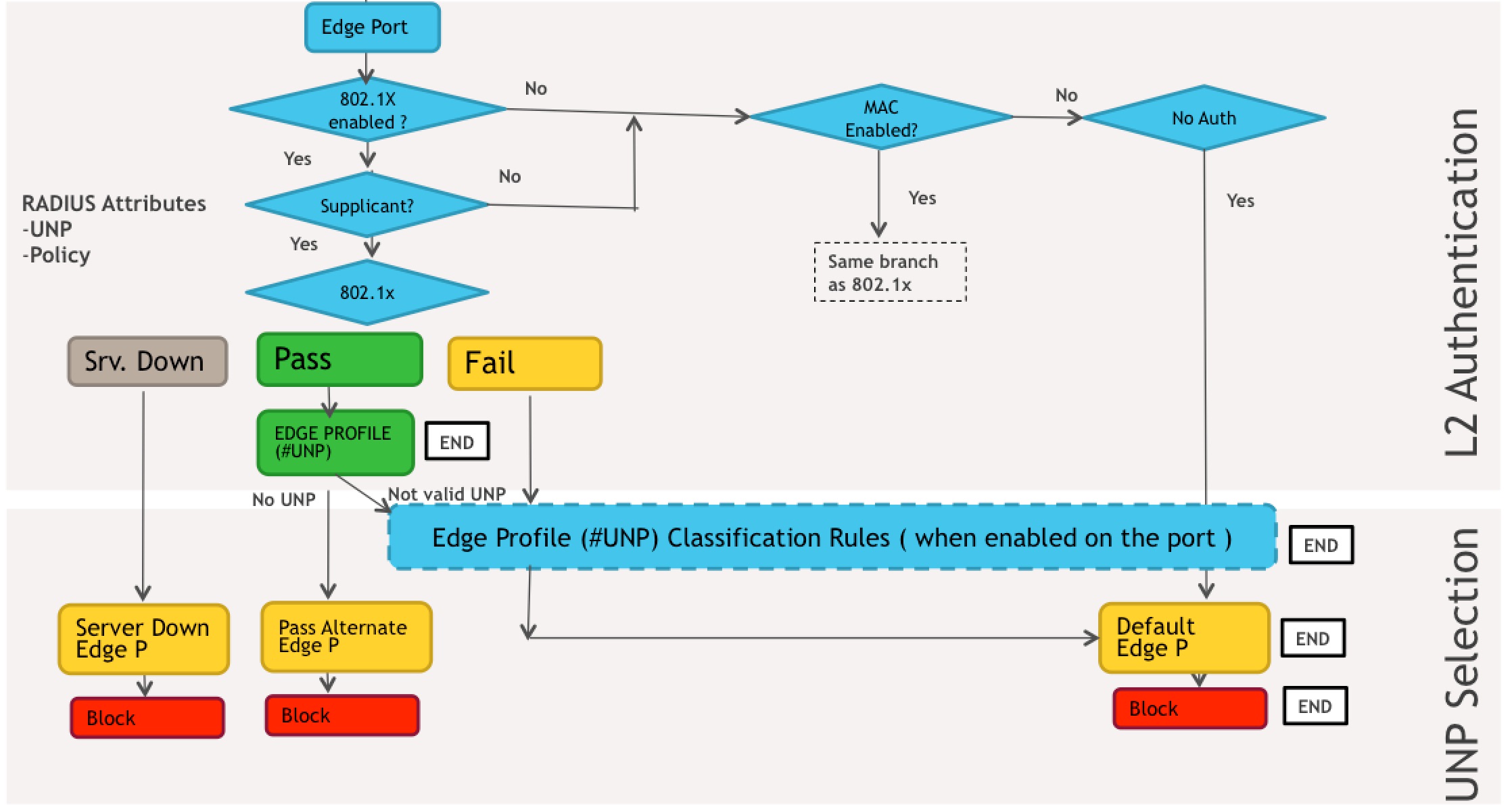

Bei dem überarbeiteten und erweiterten Access Guardian 2.0 gibt es eine neue Komponente, der so genannte „Edge-Port“. In AOS 7 werden Access und Bridge Ports auf den OS6900 und OS10K unterstützt. AOS 8 unterstützt den Edge-Port auf dem OS6860 welcher Authentifizierung und Klassifizierung ermöglicht. In diesem Zuge wird die Nomenklatur des User Network Profiles (UNP) in UNP Edge Profile erweitert. Weiterhin wurden Edge-Templates hinzugefügt um generelle Authentifizierungseinstellungen und das Portverhalten über ein Template den Ports zuzuweisen. Dabei werden unterschiedliche Authentifizierungsverfahren auf Ports oder LAGs unterstützt:

- 802.1x (höchste Priorität)

- MAC-basierte Authentifizierung

- Keine Authentifzierung, nur Klassifizierung anhand der hinterlegten Regeln

Zuordnung von verschiedenen Regeln wie VLANs oder QoS/ACLs über die UNP Edge Profiles:

- UNP vom Radius zurückgeliefert

- UNP Klassifizierungsregeln

- „Pass Alternate“ und „default UNP“

- Block

Folgende Grafik zeigt den schematischen Ablauf einer Authentifizierung und Klassifizierung mit Access Guardian 2.0:

Beispiel Access Guardian Authentifizierung

Anhand einer einfachen Access Guardian-Regel wird im Folgenden beschrieben, wie Access Guardian auf den OS6860/E eingerichtet wird.

Release 6:

- Anlegen des Radius-Servers

aaa radius-server "radius name" host <ip-adress> key <shared secret>

- Zuweisung des Radius-Servers für 802.1x- und MAC-Authentifizierung

aaa authentication 802.1x "radius name" aaa authentication mac "radius name"

- Port auf mobile umstellen

vlan port mobile <slot/port>

- 802.1x auf dem Port aktivieren

vlan port <slot/port> 802.1x enable

- Anpassen der Supplicant-Policy für die 802.1x Regeln

802.1x <slot/port> supplicant policy authentication pass group-mobility default-vlan fail block

- Anpassen der Non-Supplicant Policy für die MAC Regeln

802.1x <slot/port> non-supplicant policy authentication pass group-mobility default-vlan fail block

Release 8:

- Anlegen des Radius-Servers

aaa radius-server "radius name" host <ip-adress> key <shared secret>

- Zuweisung des Radius-Servers für 802.1x- und MAC-Authentifizierung

aaa authentication 802.1x "radius name" aaa authentication mac "radius name"

Variante mit Edge-Templates

- Nummerierter Listenpunkt